Eguna/ordua/tokia: 2026/IV/23 / 15:00 / 1.3 lab.

Hizkuntza / Idioma

Gaztelera / Castellano

Modalitatea / Modalidad

Aurrez aurrekoa / Presencial

Edukia / Contenido

[EUS]

Izenburua: Faktoria hackeatu: bidaia bat perimetrotik hasi eta gauzak eztandarazi arte

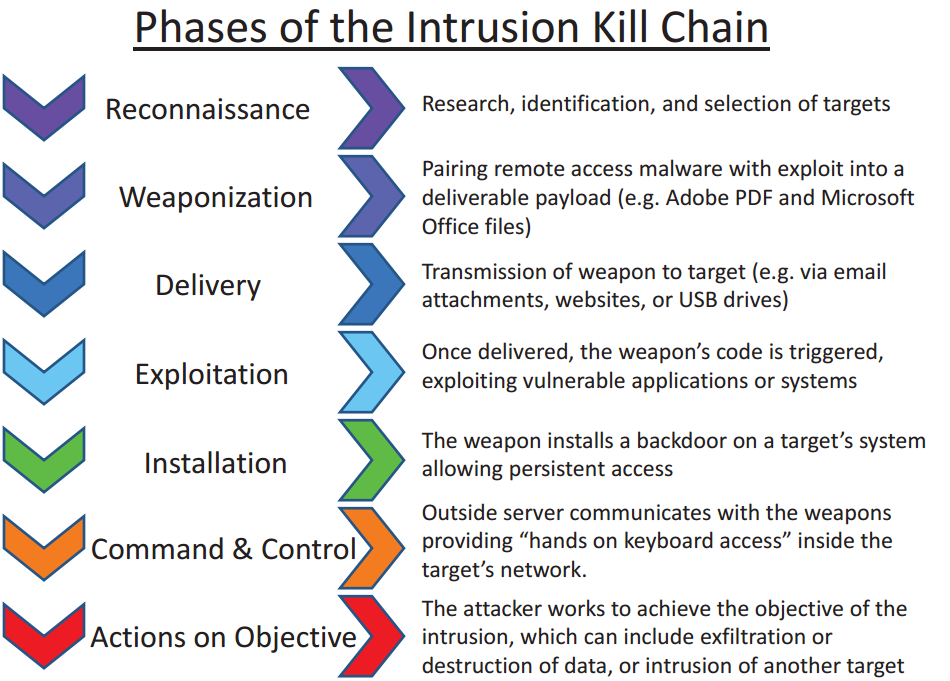

Tailer honek zera aurkeztuko du, cyber kill chain (ziber hil-kolpeen katea, ziber-erasoen katea) eredua, berau industri-inguruneetara aplikatuko dena. Kill chain ereduak ziber-erasoen faseak deskribatzen ditu: Reconnaissance (errekonozimendua), Weaponization (armakintzea, iskilutzea), Delivery (entregatzea), Exploitation (esplotazioa, ustiapena), Installation (instalazioa), Command and Control (komando eta kontrola) eta Actions on Objective (helburuango ekintzak).

Ezagutza eta abilezia praktikoak froma jolasezkotuan eskuratuko dira: gidatutako Capture The Flag (CTF) formtuan, euskaraz “banderaren harrapaketan” litzatekeena, non helburuaren perimetrotik abiatuz industri-sarea konprometitu arteko bidea egingo baita. Tailerraren dinamika honetan etzango da: fase bakoitzaren azalpen labur bat emango da, denbora utziko da ikasleek ideiak proposa ditzaten edo ebazten saia daitezen, eta gero, zuzeneko demostrazio bat egingo da non fase hori burutuko den kill chain ereduan aurrera joz.

[CAS]

Título: Hack the Factory: un viaje desde el perímetro hasta hacer que las cosas exploten

Este taller presentará el modelo cyber kill chain aplicado a entornos industriales. El modelo kill chain describe las fases de los ciber-ataques: Reconnaissance, Weaponization, Delivery, Exploitation, Installation, Command and Control y Actions on Objective.

Esta adquicisión de conocimientos y habilidades prácticas se realizará de una forma gamificada: en formato Capture The Flag (CTF)guiado, donde se partirá desde el perímetro y llegaremos a comprometer una red industrial. La dinámica del taller consistirá en una breve explicación de cada fase, un tiempo para que el estudiantado proponga ideas o intentos de resolución, y una demostración en directo de cómo llevar a cabo ese paso para avanzar en la cadena de ataque.

Izen-ematea / Inscripción

[EUS]

Izen-ematea debaldekoa da. Nahikoa da email bat bidaltzea hona: dif.ziur@ehu.eus. Gaia INSKRIPZIOA KILLCHAIN ipini eta gorputzean zure datuak (izena + abizenak). Epe muga: 2026-IV-21.

ADU eta AAF-ko ikasleentzat bertaratzea derrigorrezkoa izango da, irakasgaiko jarduera gisan proposatuko baita.

[CAS]

La inscripción es gratuita. Basta con que envíes un email a dif.ziur@ehu.eus. Tema INSCRIPCIÓN KILLCHAIN y con tus datos (nombre + apellidos) en el cuerpo del mensaje. Fecha límite: 21-IV-2026.

Para quienes cuursan las asignaturas DEV y AAF la asistencia será obligatoria, ya que se propone como una actividad de esas asignaturas.

Beharkizunak / Requisitos

[EUS]

Tailerraren aurreko astean zehar, OVA irudi bat bidaliko dizuegu, ariketa egiteko beharrezkoak diren makina birtualak barnebiltzen dituena bera, horrela, ikasleek ingurunea prestatuta ekar dezaten.

Beharkizun teknikoei dagokienez, ikasleek eramangarria ekartzearekin nahikoa dute eta bertan, OVA irudia inportatua. Wi-Fi konektabidea, nahiz ez izan ezinbesteko, gomendagarria litzateke, horrela, erraztuko baita zertzuen elkar-trukea saioan zehar, bai komandoena, bai materialarena (eta saihestuko baita horiek eskuz kopiatu beharra).

[CAS]

Durante la semana previa al taller, enviaremos una imagen OVA con las máquinas virtuales necesarias para el ejercicio, de manera que los estudiantes puedan tener su entorno preparado.

En cuanto a los requisitos técnicos, con que el estudiantado acuda con su portátil y el OVA será suficiente. La conectividad Wi‑Fi, aunque no imprescindible, sería recomendable para facilitar el intercambio de comandos y materiales durante la sesión (y evitar que tengan que copiarlos manualmente).

Hizlariak / Ponentes

[EUS]

Ander Martínez Sola: Donostiako Informatika Fakultatean (EHU) Informatikan Ingeniaritza Gradua ikasi zuen; eta gaur egun operadore lanetan dabil BlackArrow (Tarlogic) enpresako Read Team taldean.

Mikel Trujillo Fernandez de Retana: Operadore da BlackArrow (Tarlogic) enpresako Read Team taldean.

[CAS]

Ander Martínez Sola: Estudió Grado en Ingeniería Informática en la Facultad de Informática de Donostia (EHU); y hoy en día es operador en el Red Team de la empresa BlackArrow (Tarlogic).

Mikel Trujillo Fernandez de Retana: Es operador en el Red Team de la empresa BlackArrow (Tarlogic).